15일(현지시간) 러시아 사이버보안업체 카스퍼스키랩와 미국 보안업체 시만텍 등은 워너크라이 랜섬웨어가 북한 해커 그룹 라자루스그룹(Lazarus Group)이 만든 악성코드와 유사하다며 북한을 워너크라이 배후로 지목했다.

국내 보안 전문가도 북한의 소행 가능성을 배제할 수 없다는 의견을 제시했다.

최상명 하우리 CERT 실장은 “이번 워너크라이 랜섬웨어에 사용된 악성코드는 과거 소니픽처스나 스위프트(SWIFT) 국제금융 대상 악성코드 등 기존 북한이 사용하던 악성코드의 백도어 버전의 연산 로직이 유사하다”면서 “랜섬웨어 공격이 윈도OS의 서버메시지블록(SMB) 취약점을 사용한 전세계 서버 장악 방식인데 이는 기존 7·7디도스, 3·4디도스, 농협 전상망 마비 등 주로 SMB 취약점을 이용해 웜 형태로 전세계 PC를 장악한 방식과 비슷하다”고 설명했다.

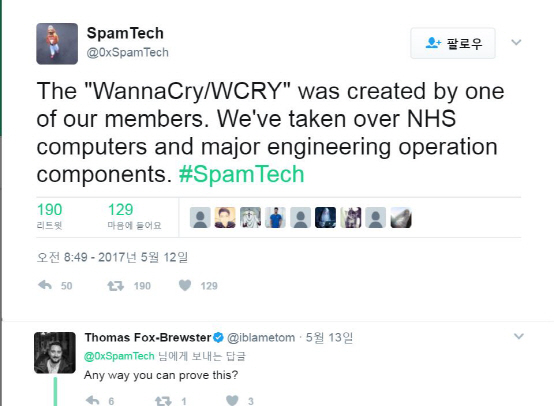

또 이번에 워너크라이 랜섬웨어를 만들었다고 주장하는 해커단체 ‘스팸테크(SpamTech)’는 쉐도우 브로커스 멤버들이 만든 단체이며, 쉐도우 브로커스는 소니픽쳐스 사이버 공격을 자신들이 했다고 주장하고 있다. 당시 소니픽쳐스 사이버 공격은 북한 소행으로 추정됐다.

|

프로그램 코드 패턴이란 프로그래머마다 코딩을 하는 방법이 다르기 때문에 사람의 말투처럼 프로그래머마다 코드 패턴의 특징이 존재한다. 과거 사이버공격의 배후로 북한이 지목받았을 때도 이러한 코드 패턴과 IP 등 다양한 요소들을 분석한 결과였다.

이 코드 패턴은 다른 해커 단체가 한 것처럼 보이기 위해 위조나 포장했을 가능성도 있다.

한국인터넷진흥원(KISA)에서도 이번 사이버공격을 북한의 소행으로 보기는 시기상조라고 말한다. 신대규 KISA 침해사고분석단장은 “과거 7·7디도스를 북한 소행으로 봤던 이유는 단순히 코드패턴만 본 것은 아니고 명령 제어서버가 어디에 있는지 등도 파악을 해서 결론을 내렸던 것이다”라면서 “코드 분석도 일반적으로 사용된 패턴이 유사한건지 북한의 특징을 모방한 것인지는 좀더 분석을 해봐야 알 수 있다”고 설명했다.

이번 ‘워너크라이’ 랜섬웨어 공격의 배후에 북한이 있다는 주장에 대해 파이어아이 분석 팀 매니저 존 밀러(John Miler)는 “북한과의 연관성에 대해 조사를 진행했으나, 워너크라이와 배후로 지목된 북한 해킹 그룹이 사용하는 멀웨어 간의 유사점이 충분하지 않기 때문에, 현시점에서는 북한의 소행으로 단정짓기는 어렵다”고 했다.

|

![월드컵까지 따냈다...스포츠산업 '생태계 파괴자' 된 빈살만[글로벌스트롱맨]](https://image.edaily.co.kr/images/Photo/files/NP/S/2023/11/PS23110500115t.jpg)

![[포토] 폭염 속 휴식취하는 건설 근로자](https://image.edaily.co.kr/images/Photo/files/NP/S/2023/08/PS23080100718t.jpg)

![[포토] '겨릿소 모내기 해봤소?'](https://image.edaily.co.kr/images/Photo/files/NP/S/2024/05/PS24051400857t.jpg)

![[포토] 세종 관련 체험행사](https://image.edaily.co.kr/images/Photo/files/NP/S/2024/05/PS24051400837t.jpg)

![[포토]맑고 파란 하늘과 광화문광장 분수대](https://image.edaily.co.kr/images/Photo/files/NP/S/2024/05/PS24051400808t.jpg)

![[포토]브랜드스토어에서 '데미소다를 즐기다'](https://image.edaily.co.kr/images/Photo/files/NP/S/2024/05/PS24051400735t.jpg)

![[포토] 농협, 출하선급금 전달식](https://image.edaily.co.kr/images/Photo/files/NP/S/2024/05/PS24051400616t.jpg)

![[포토]강기정, '오월 광주의 편지 전달'](https://image.edaily.co.kr/images/Photo/files/NP/S/2024/05/PS24051400559t.jpg)

![[포토]교도관과 함께 구치소 나서는 윤석열 대통령 장모 최은순씨](https://image.edaily.co.kr/images/Photo/files/NP/S/2024/05/PS24051400504t.jpg)

![[포토]'을지로위원회 공부모임 참석한 우원식'](https://image.edaily.co.kr/images/Photo/files/NP/S/2024/05/PS24051400132t.jpg)

![[포토] 미우미우 앰배서더 발탁된 장원영](https://spnimage.edaily.co.kr/images/Photo/files/NP/S/2024/05/PS24051300210t.jpg)

![[포토]첫 비대위, '모두발언하는 추경호 원내대표'](https://image.edaily.co.kr/images/Photo/files/NP/S/2024/05/PS24051300790t.jpg)

![[포토]이예원 '시원함 우승 축하 물세레'](https://spnimage.edaily.co.kr/images/Photo/files/NP/S/2024/05/PS24051200567t.jpg)